働き方の多様化や、生産性向上の必要性が高まるなか、ニューノーマル 時代の新しい働き方の実現に向けて「デジタルワークプレイス」という概念が注目を集めているお話しを前編でお届けしました。今回はデジタルワークプレイスで欠かすことのできない新しいセキュリティの考え方について解説します。

関連記事:デジタルワークプレイスとは?(前編)~変化した「働き方改革」への適応~

デジタルワークプレイスとは?

前回の振り返りとなりますが、デジタルワークプレイスとは、物理的な職場(ワークプレイス)だけに依存するのではなく、業務に必要なアプリやツールをデジタル空間上に集約し、いつでもどこでも働ける環境を作ることで、生産性や効率化を高める考えのことです。これは単にツールを集約するだけに留まらず、業務の「見える化」も図ることで、仕事の満足度や意欲を社員同士で共有しつながりを強化するという側面も含んでいます。コロナ禍も後押しとなり急速に働き方改革が進む昨今、デジタルワークプレイスを構築する必要性も急速に高まっているのです。

デジタルワークプレイス構築に不可欠な「5つのAny」

デジタルワークプレイスの実現には、5つの「Any」が不可欠とされています。今号では、その概要を簡単に振り返ります。企業ごとに必要な要件レベルは違いますので、自社の課題を明らかにしたうえで、必要なソリューションを組み合わせながら構築していくことがポイントとなります。

- Anybody(誰とでも)

対象を従業員だけに絞るか、社外(関連会社や取引先等)も含めるかなど - Anytime(いつでも)

労働時間をオフィスと同じ就業時間にするか、それとも24時間365日対応とするかなど - Anywhere(どこでも)

働く場所をオフィスや拠点のみとするか、もしくは自宅や社外も対象とするかなど - Any Application(どんなアプリケーションでも)

許可アプリのみとするのか、シャドーITも対象とするのかなど - Any Device(どんなデバイスでも)

業務に使うデバイスをオフィスのパソコンのみとするのか、スマートフォンやタブレット、私物のデバイス(BYOD)も含めるのかなど

ワークスタイルの変化とセキュリティ

モバイルPCやスマートデバイスの利用が日常化した近年、オフィスワーカーの働き方は変化しました。社外や移動中でも仕事が続けられる環境が整いましたが、このワークスタイルと相性がいいのが、SaaS(Software as a Service)、クラウド型のサービスです。

多くの企業では、メールやチャットを中心としたコミュニケーション系、会計や顧客管理のような業務アプリ、ストレージやコンテンツ管理などもクラウドに移行するようになりました。その中にはプログラムとデータはクラウド側にあることを意識せずに使っているサービスもあると思います。

クラウドシフトが進み、テレワークが常態化したワークプレイスでは、これに合わせた新しいセキュリティ対策が必要ですが、新しい環境に乗り切れていない企業も実は少なくありません。

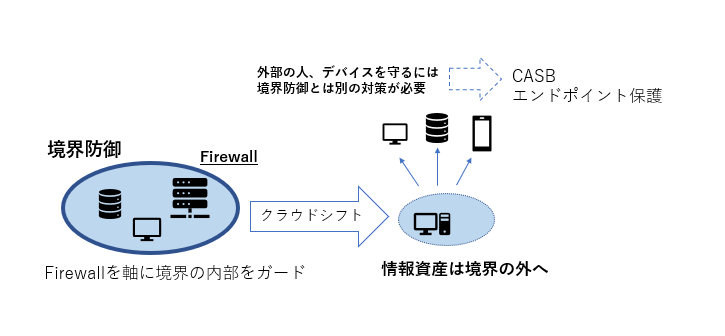

従来の考え方は、社内ネットワークは安全、外部は危険と見なし、外からの通信を制限する「境界防御」が主軸でした。一方、クラウドシフトが進んだ環境では、情報資産の多くは社内にはなく、“境界”の概念自体が希薄になっています。

社外で使うスマートデバイスは、社内で稼動するPCのような制御は難しく、クラウド上のアプリケーションも、コントロールできる範囲には制約があります。また社外から安全にアクセスするためのVPN(Virtual Private Network:仮想的な専用回線)の混雑、データ量の増大による社内ストレージの圧迫も、多くの組織で解決が必要な喫緊の課題になっています。

新しい環境にアジャストした考え方を

境界防御による対策だけでは限界が見えている現在、多様な働き方を支えるためにもクラウドシフトが進んだ環境、そして仕事の場を拡張していくデジタルワークプレイスまで視野に入れるとしたら、セキュリティに対する発想を変えるしかありません。新しい発想の軸になる対策は、以下に挙げた3つのジャンルに集約できます。

- 認証基盤をクラウドへ

- 通信経路とエンドポイントの保護

- コンテンツセキュリティ

認証基盤をクラウドへ

メールやチャット、ストレージなど、SaaSを使う際は、個々にIDとパスワードを設定して本人を認証します。アクセス時はVPNから社内の認証システムを経由する形が多いのですが、この方法は通信経路が増え、利用するサービスが増えるとユーザーの操作も煩雑になることは免れません。

解決策はクラウド上に設置する共通の認証基盤です。デジタルワークプレイスのSaaSを使う際も、認証基盤を経由することで、社内システムの構成は簡略化され、オフィスワーカーの利便性も向上します。インターネット上にあるSaaSに直接アクセスしても、セキュリティを犠牲にせず簡素化が図れるのです。

ただし、アカウント情報の漏洩事件も発生しており、ID、パスワードだけに依存する方法は危険です。生体認証やワンタイムパスワードなど、他の認証手段を併用する「多要素認証」、さらにデバイスに条件を設定して認証強度を上げる「条件付きアクセス」などを導入した補強は不可欠と考えてください。

通信経路とエンドポイントの保護

フィッシングなどの攻撃が巧妙化している現状では、不審なサイトへの接続やマルウェアによる被害はなかなか根絶できません。正式に許可していないクラウドサービスが使われる「シャドーIT」が課題という組織も多いのが現状です。ワーカーとデバイスを守る手段としてグなどの攻撃が巧妙化している現状では、不審なサイトへの接続やマルウェアによる被害はなかなか根絶できません。正式に許可していないクラウドサービスが使われる「シャドーIT」が課題という組織も多いのが現状です。ワーカーとデバイスを守る手段として、CASBやEPP/EDRが有効です。

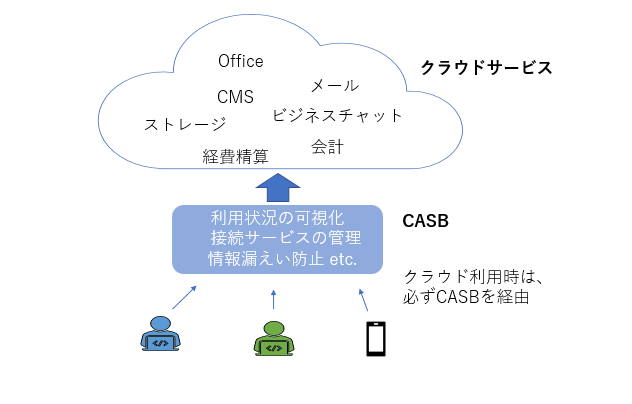

1).経路上の保護:CASB(Cloud Access Security Broker)

CASB(キャスビーと発音します)は、企業とクラウドとの間にコントロールポイントを設置して、ユーザーの利用状況を可視化、制御するシステムやサービスです。許可した通信は行動をモニターし、情報流出につながるような動きがあればブロック。未許可のクラウドサービスに対しては、接続される前にコントロールポイントで遮断できますB(キャスビーと発音します)は、企業とクラウドとの間にコントロールポイントを設置して、ユーザーの利用状況を可視化、制御するシステムやサービスです。許可した通信は行動をモニターし、情報流出につながるような動きがあればブロック。未許可のクラウドサービスに対しては、接続される前にコントロールポイントで遮断できます。

2).エンドポイント保護:EPP/EDR

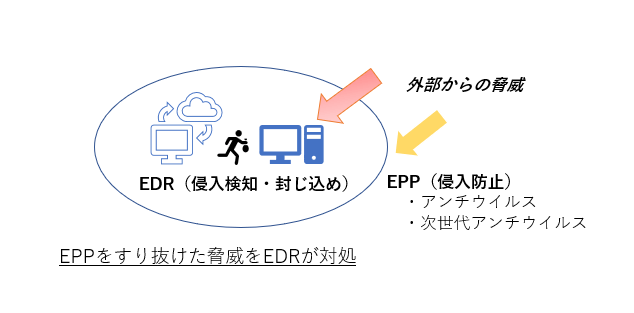

エンドポイント保護は、境界防御の限界に対するソリューションの1つで、PCやスマートデバイス、サーバーなど、企業ネットワークを構成するエンドポイントの単位でガードを固めるシステムやサービスです。大別するとEPPとEDRがあります。

- EPP:EndPoint Protection Platform エンドポイント保護プラットフォーム

- EDR:Endpoint Detection and Response エンドポイントでの検出と制御

EPPはマルウェアや攻撃メールなど外部からの脅威を遮断するシステムや技術、一方のEDRはガードをすり抜けた攻撃を検知し、封じ込めるためのソリューションです。役割分担は異なるため、通常は両者が併用されます。

3).セキュアPC

クライアントPCのセキュリティ対策の1つです。安全面を重視すれば、端末にプログラムやデータを保存しないシンクライアント型が有利ですが、インターネット接続と社内システムの経由が前提になるため、ファットクライアントに比べ機能と使い勝手は劣ります。

そこで高度なセキュリティ機能を搭載し、情報は一時的に保存できるなど、オフライン時のデメリットを軽減できるより高機能のセキュアPCを導入する企業も増えてきました。

デジタルワークプレイスでは、デバイスを利用する人、使う場所、デバイスの仕様、通信手段、接続先など、いろいろな組み合わせがあり、社内LANのような一元管理は難しいため、エンドポイント単位の安全対策は欠かせないです。

コンテンツセキュリティ

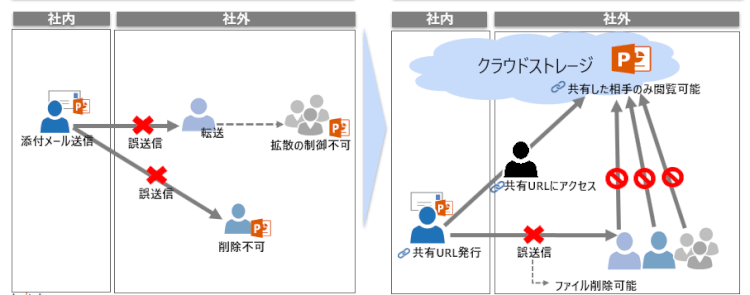

デジタルワークプレイスの安全強化策として、コンテンツセキュリティも重要です。何にしても守るべきものは情報資産、つまりコンテンツなのです。例えば、注意喚起を重ねていても根絶は難しいメールの誤送信。特に機密情報を含む添付ファイルが意図しない形で外部に出てしまうと、事実上、回収はできません。

コンテンツをクラウド側で一元管理し、ファイルはセキュアなストレージに置いて、共有を許可した相手にURLだけを伝えるようにすれば、誤送信によるファイル拡散のリスクはなくなります。昨今話題のパスワード付きZipファイル添付「PPAP」の解決案にもなりまンツをクラウド側で一元管理し、ファイルはセキュアなストレージに置いて、共有を許可した相手にURLだけを伝えるようにすれば、誤送信によるファイル拡散のリスクはなくなります。昨今話題のパスワード付きZipファイル添付「PPAP」の解決案にもなりますンツをクラウド側で一元管理し、ファイルはセキュアなストレージに置いて、共有を許可した相手にURLだけを伝えるようにすれば、誤送信によるファイル拡散のリスクはなくなります。昨今話題のパスワード付きZipファイル添付「PPAP」の解決案にもなります。

もう1つは、ストレージの容量。増え続けるデータの扱いに苦慮し、部門ごとにサーバーを立ててやり繰りしている企業も多いと思います。大容量かつセキュアなクラウドストレージを活用することで、容量制限故にできなかったコンテンツの一元管理、版管理の負担軽減、検索時間の短縮などの効果でワーカーの生産性は上がり、維持管理のコストも削減できます。

デジタルワークプレイスのフレームワーク

デジタルワークプレイスの構築と運用、そして基本的なセキュリティ対策を見てきました。最後にポイントを整理しておきましょう。

構築・運用のコンセプト

デジタルワークプレイスの運用に必要な要素は、あらためて5Any(Anytime、Anywhere、Anybody、Any Device、Any Application)です。業務の形態に合わせて、どのAnyを重視するかを決め、デジタルツールを選定してセキュリティ対策を施します。

セキュリティ対策

1).認証基盤の統合

認証機能はクラウド上に集約。認証を一元化することで、ワーカーの利便性と安全性は向上します。IDとパスワードだけに依存するのではなく、多要素認証や条件付きアクセスなどを用いた補強も要検討、要実装です。

2).通信経路とエンドポイントの保護

デジタルワークプレイスに散在するすべてのユーザーを保護するには、CASBによるアクセス管理、EPPを利用した外部からの脅威に対するガード、そして万一の侵入時に備え、EDRによる脅威の検出と封じ込めも欠かせません。

3).コンテンツセキュリティ

データの流出は組織に大きなダメージを与えるため、例えばメールの誤送信対策、ファイルサーバーの運用ミスなどを避ける体制の整備が必要です。業務においてファイルコンテンツは目立たないながらも最重要であり、安全性と利便性を兼ね備え、容量制限の無いクラウドストレージの活用も要検討となります。

[SMART_CONTENT]

まとめ

デジタルワークプレイスは、これからの働き方改革に欠かせない概念です。有効なデジタルワークプレイスの構築は、従業員エクスペリエンスの向上や、働き方の多様化、生産性の向上を促すことが期待されています。構築には「5つのAny」を意識し、要件レベルを明確にしながら必要なソリューションを組み合わせることが大切です。セキュリティの考え方も従来のセキュリティモデルではなく、時代に応じたセキュリティモデルに変える必要があります。今回解説したクラウド認証やCASB、コンテンツセキュリティといった新しいセキュリティ対策を取り入れ、効率や生産性も高く、安心して働ける新しいワークプレイスを目指しましょう。

- トピックス:

- 働き方改革